On ne peut pas parler de filouteries dans le monde des cryptomonnaies (c’est justement le titre de cette colonne) sans évoquer les ICOs et autres tours de passe-passe du même genre. On pensait en avoir fait le tour, pouvoir archiver tout ça maintenant que “l’industrie s’est professionnalisée”. Malheureusement on constate régulièrement que sans une bonne compréhension des ficelles de ces levées de fonds, on s’expose tôt ou tard à une nouvelle vague de brigandages potentiels très similaires.

Somme nulle

Beaucoup d’argent a changé de main pendant la frénésie qui explosa en 2017, et certaines startups à l’origine de ces campagnes ont fait parler d’elles en empochant des petites fortunes. Célébrées comme des succès, il faut bien comprendre que ces entrées d’argent provenaient de gens qui en parallèle ont collectivement perdu la même somme totale.

Pour rappel, une ICO (“initial coin offering”) c’est un système qui permet d’acheter un cryptoactif, monnaie ou jeton par exemple, à son émission, directement auprès de l’entité qui le met sur le marché. Investissement hautement spéculatif, ce cryptoactif est en général une représentation des ambitions optimistes (réelles ou mises en scène) de la start-up qui le lance sur le marché. Sa valeur est perçue par les investisseurs comme étant amené à augmenter lorsque le projet aura abouti.

Confusion orchestrée

L’ICO est un clin d’œil acronymique à la traditionnelle IPO d’une entreprise entrant en bourse. Son mécanisme est emprunté et dérivé quant à lui des financements participatifs (“crowdfunding”). Présentée comme un projet hybride reprenant le meilleur des deux mondes, avec une touche de capital risque, l’ICO n’est en réalité ni l’un ni l’autre, ce qui rajoute (volontairement?) à la confusion.

Contrairement à l’IPO traditionnelle, l’entité émettrice du jeton n’a en général à ce stade aucun actif, aucune histoire ni business. C’est encore une simple idée. Son jeton, lui, existera bien mais ne sera échangeable qu’une fois qu’il sera listé sur les plateformes d’échanges, ce qui peut prendre des mois, encore plus si l’on vise des plateformes à forte notoriété, voire ne jamais arriver.

Il ne s’agit pas non plus de crowdfunding (financement participatif), car l’investisseur achète un jeton et non le projet fini. La confusion est qu’il y a bien une transaction “valide” puisque le jeton est vendu, quel que soit le degré de succès du projet présenté. Contrairement à une levée de fonds par crowdfunding où le but est de créer un produit ou un projet spécifique en pré-vendant celui-ci, et où les participants ne sont pas des investisseurs mais des clients-acheteurs.

(N.B.: Il n’est pas rare que des initiateurs de projets en crowdfunding fassent faillite et/ou partent avec la caisse sans livrer le projet. Les escrocs existent partout, mais je veux souligner la différence de type de promesses entre ces deux mécanismes.)

Une ICO n’est pas non plus comme une levée de fonds type “capital risque” dans laquelle l’argent sert à financer une entreprise en offrant des parts de celle-ci en contrepartie au soutien et au risque pris. Car les ICO ne vendent pas de parts de leur entreprise (actions ou autres), mais des jetons à l’utilité et la valeur encore floue (le projet n’existe que comme ambition théorique à ce stade), et les actions de la société restent aux mains des fondateurs.

Nouveau système souvent présenté comme réunissant le meilleur de plusieurs systèmes de levées de fonds, les ICO ne sont en réalité qu’un écran de fumée en cachant un florilège du pire.

Marketing à outrance

Pour attirer et convaincre les investisseurs, on leur vend du rêve et de l’espoir, et on utilise les mêmes vieilles recettes que les fameux “penny stocks”: l’investisseur ferait partie d’une minorité de chanceux initiés qui peuvent entrer dans l’affaire très tôt. Et paradoxalement, un certain nombre de gens ont déjà investis avant lui, ce qui a pour effet de rassurer (personne n’ose risquer en premier) et de crédibiliser l’investissement. Un gros montant valide le sérieux du projet, donc de son jeton, et donne l’impression au nouveau venu de rejoindre un groupe limité d’experts, dont il fera lui-aussi bientôt partie. Plus le total investi augmente, plus on joue sur l’effet “FOMO”, de l’Anglais “fear of missing out”, la peur de rater le train, ce qui renforce le cercle vicieux. L’argument ultime c’est d’investir le plus tôt possible, pour ne pas arriver “trop tard” et passer à côté de l’explosion de valeur.

Autre argument de vente: un prix unitaire du jeton relativement bas donne lui-aussi l’illusion d’une plus grande augmentation potentielle par comparaison au prix du Bitcoin, auquel on se réfère souvent comme modèle à égaler voire dépasser. Mais le nombre total des jetons créés est en fait très élevé, bien plus que le nombre total de bitcoins qui seront jamais mis en circulation. Ça reviendrait à dire que le plomb est un meilleur investissement que l’or parce qu’un lingot de plomb de 10 grammes est bien plus abordable qu’un kg d’or (avec le sous-entendu qu’à moyen terme le prix de 10 grammes de plomb devrait atteindre celui du kilo d’or).

Cette grande quantité de jetons est aussi utile pour créer l’illusion d’un “market cap” (capitalisation boursière) fantaisiste et exagérément élevé. Je parlerai de ces faux market caps dans un prochain billet, mais il est facile de comprendre que n’importe quel chiffre, multiplié par un milliard (ou même cent milliards!), devient beaucoup plus attirant et semble plus “solide”.

Enfin, cette grande quantité de jetons est bien pratique aussi pour manipuler les cours, car une grande quantité (souvent la majorité) des jetons est gardée en possession de l’émetteur après l’ICO.

Les ICO sont des mécaniques asymétriques où l’on présente A en vantant B pour finalement vendre C, dont on garde la moitié pour soi.

Cibles

Deux catégories d’investisseurs sont approchés de manières très distinctes. Il s’agit des investisseurs de la pré-ICO, et ceux de l’ICO proprement dite.

En général, durant la pré-ICO, on essaiera d’appâter les gros poissons. On s’engage à leur vendre en gros une grande quantité de jetons à prix cassés (par exemple moitié-prix). Cette vente se fait en devises nationales (p.ex. CHF, USD). Ces acheteurs sont en général des entrepreneurs/investisseurs locaux, prêts à prendre des risques, planifiant de déverser sur les marchés une grande partie de leurs jetons dès que ceux-ci seront échangeables librement, pour empocher la plus-value. Le risque est limité dans le temps car ils profiteront de l’engouement de l’ICO pour récupérer leur mise et les bénéfices, grâce à une forte campagne marketing justement financée par une partie de leur investissement.

Puis viennent les acheteurs lambda durant l’ICO proprement dite. Ceux-ci sont moins sophistiqués, viennent des quatre coins de la planète et vont généralement payer en cryptomonnaies, BTC ou ETH, et acheter individuellement des quantités moindre. Contrairement à la pré-ICO, leurs jetons sont vendus au prix plein. Souvent, il y a moins de vérifications anti-blanchiment de type KYC/AML (voire aucune) car les transactions sont de crypto-à-crypto sans passer par une monnaie nationale, les acheteurs sont à l’étranger etc.

Premièrement: L’illusion de performance

Ces investisseurs sont souvent attirés par une histoire bien ficelée qui commence par Bitcoin, comme on l’a dit. L’émetteur du jeton et son entreprise sont en général grands amateurs et partisans de Bitcoin, mais veulent “améliorer” celui-ci. Ils expliquent donc que leur projet va être “le Bitcoin-killer”, et que son succès va égaler, puis dépasser celui de Bitcoin. Le prix du jeton étant donc amené à présenter une courbe similaire.

Si vous aviez raté la montée vertigineuse de Bitcoin ces dernières années, voici une occasion de monter à bord de son remplaçant. Cet argumentaire est connu parmi les initiés comme une blague: “J’aime Bitcoin, alors achetez mon shitcoin”.

Deuxièmement: L’illusion d’excellence

Pour convaincre les investisseurs potentiels de la véracité de ce “prochain Bitcoin”, les initiateurs d’ICO utilisent à outrance un vocabulaire faussement technologique comme argument d’autorité. C’est un truc classique qu’on retrouve dans une multitude d’arnaques et de manipulations en tout genre. Mots savants, concepts compliqués, les investisseurs potentiels sont à la fois éblouis et humiliés par leur ignorance et leur incompréhension du sujet. Ils saisissent alors l’occasion qu’on leur propose de se hisser au niveau de gens plus brillants, et plus riches.

Troisièmement: L’illusion de notoriété

À ce stade, certains investisseurs de la pré-ICO sont présentés comme des garants de la valeur de l’investissement. Ce qui nous amène à la troisième ficelle: la validation par les médias et/ou célébrités de l’industrie qui parlent du projet et/ou sont nommés comme “parrains”.

“On parle de nous dans Forbes” est le nouveau “Vu à la télé!” même si souvent l’article de Forbes en question est un publi-reportage écrit et payé par le sujet de l’article en question…

“Untel est notre conseiller” donne aussi l’impression que cette personnalité valide le projet, alors que c’est souvent quelqu’un qui se fait payer en jetons pour prêter son image. Quand ce n’est pas purement et simplement un mensonge et la personne en question n’a jamais entendu parler du projet.

Quatrièmement: L’illusion d’association

Similairement, on observe aussi la publicité par la proximité. Les initiateurs participent à des conférences auxquelles sont invitées des personnalités légitimes de l’industrie. Souvent, ces conférences ont un modèle hybride prêtant (volontairement?) à confusion, ou certains orateurs sont invités et payés, alors que d’autres, inconnus et peu importants, paient pour participer. En présentant ces deux types d’orateurs comme “égaux”, ces événements contribuent à faussement valider le message de ces initiateurs d’ICO, qui s’en servent ensuite pour convaincre les investisseurs potentiels.

Encore une fois, ce n’est pas nouveau, juste le B-A-BA du marketing: payer pour placer sa pub le plus discrètement possible au même niveau que les stars.

Et parfois, le plus simple c’est encore d’organiser sa propre conférence et d’y inviter des orateurs légitimes qu’on introduira et aux côtés desquels on créera l’illusion de sa propre crédibilité.

Cinquièmement: L’illusion du réseau

Les pré-ICO et les ICO jouent souvent les équilibristes aux limites de la vente pyramidale (MLM, ou “multi-level marketing”) ou même du pump-and-dump.

Le MLM en soit n’est pas illégal. Il s’agit de vendre des produits sans enseigne, à travers ses clients qui deviennent eux-mêmes vendeurs. Les fameuses soirées Tupperware.

La où ça devient illégal, c’est lorsque les agents du réseau gagnent plus d’argent en recrutant d’autres distributeurs qu’en vendant les produits eux-mêmes. Si on vous propose de gagner un pourcentage de vos ventes et des ventes de gens que vous avez recruté c’est du MLM, en revanche si vous passez votre temps à recruter des gens qui vont eux même recruter et les produits ne sont vendus que dans le cadre du recrutement, c’est une escroquerie pyramidale. Bien entendu, la ligne entre les deux est fine et difficile à prouver effectivement.

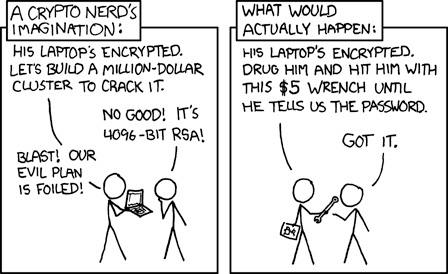

Le “pump-and-dump”, c’est ce que décortiquait le film “Le loup de Wall Street”, dans lequel Leonardo DiCaprio fait grimper le prix d’actions sans valeur en dupant un grand nombre de petits investisseurs à qui il promet une forte montée du cours, puis vend ses propres actions en masse pour profiter de la hausse avant eux.

Le but de ces explications n’est pas de trancher sur leur l’égalité. Je ne suis pas juriste, et il est encore trop tôt pour étudier des cas concrets de procès en action collectives. Jusqu’à preuve du contraire, une ICO typique n’est pas réellement du MLM ni du pump-and-dump. Certaines pré-ICO s’en rapprocheraient déjà un peu plus, mais la ligne est très floue et, encore une fois, je ne suis pas juriste.

En revanche, la morale de l’histoire c’est de réaliser que toutes ces ficelles ne sont pas uniquement propres aux ICO, mais au contraire des classiques revisités au goût crypto du jour.

Les connaître et les reconnaître, c’est s’en protéger et protéger celles et ceux qui nous sont chers.

Chute libre

2017 fut la grande époque des ICO, facilitées grâce à la montée du cours de Bitcoin dont tous les médias parlent, mais aussi et surtout grâce au flou juridique international qui les laissait fleurir. Depuis, les règles des levées de fonds “normales” ont été étendues et appliquées aux ICO, d’où leur quasi disparition.

Un minimum de cadre légal et la source se tarit soudain. Lisons entre les lignes…

Début 2018 fut l’année de la déconfiture lorsque tous les possesseurs de jetons vendent en masse et plombent le marché. Au mieux pour réaliser leur bénéfice, au pire en panique une fois que ça dégringole.

D’abord, les investisseurs de pré-ICO et les émetteurs de jetons ayant été payés en cryptomonnaies et profitant de la période juste après l’ICO pour délester un peu leur propres réserves.

Les lanceurs d’ICO ont reçu au passage beaucoup de BTC et ETH en paiement pour leurs jetons. Beaucoup se dirigent vers la sortie et plombent les cours de ces deux cryptomonnaies phares.

Avec Bitcoin qui chute, c’est tout l’écosystème qui s’écrase, les petits “investisseurs” d’ICO, un temps convaincus par le FOMO, vendent maintenant à perte leurs jetons en panique. Quasiment tous perdent une grande partie de leur valeur, jusqu’à 99% pour certains chouchous des marchés.

Promesses, promesses

De leurs côtés, les émetteurs d’ICO ont la conscience tranquille. Ils pensent avoir rempli leur part du contrat, qui était la vente de jetons. La transaction a bien eu lieu honnêtement.

Avec leurs BTC et ETH empochés et souvent convertis en cash, et surtout les entrées en monnaies nationales des pré-ICO, ils mettent la charrue avant les bœufs et se paient des salaires de cadres, des vols en business, des bureaux prestigieux, et se lancent dans des investissement démesurés pour les start-ups qu’elles sont encore, sans business, ni modèle, ni clients.

Suivant aveuglément le sophisme qui leur fait penser que leur fortune vient de la vente d’un produit (et qu’ils n’ont donc pas vraiment de comptes à rendre aux investisseurs), ils s’inspirent à tort d’entreprises de même gabarit financier qui ont fait fortune grâce au succès de leur produit ou service, ou alors de celles dont les finances dépendent encore de capital-risqueurs à qui elles rendent des comptes en permanence.

En clair, on nage en plein délire: ils avaient promis d’être le prochain Facebook ou Uber grâce à un jeton et une blockchain, la vente de leur jeton leur à fait empocher des millions, alors maintenant ils se comportent comme s’ils avaient réellement un business qui génère des millions comme Facebook ou Uber.

D’un point de vue légal, ça ressemble bien à une martingale: la vente des jetons a bien eu lieu dans les règles, et les fonds récoltés sont à leur disposition pour faire ce que bon leur semble, dans l’intérêt de leurs actionnaires (y compris ne pas construire un business, si ça leur chante).

Le revers du bâton

Alors certains projets et leurs fondateurs sont menacés et parfois attaqués en procès par des investisseurs qui s’estiment trompés. Le fardeau de la preuve sera de démontrer que les entreprises et leurs dirigeants prévoyaient de “partir avec la caisse”. Parfois c’est très clair et les lanceurs d’ICO ont mis la clef sous la porte en faisant un bras d’honneur à leur communauté à peine l’argent encaissé. Souvent, c’est moins clair et les conflits prendront plus de temps à démêler le vrai du faux.

Les émetteurs de jetons se justifient souvent en argumentant qu’une ICO est un investissement à risque. Que les investisseurs devaient savoir ce qu’ils faisaient, comme pour tout achat en bourse par exemple.

Les détails de chaque ICO restent uniques et propre à un projet précis. Mais ce qui est sûr, c’est que les mécanismes mis en cause sont –comme toujours (!)– classiques et on les retrouve un peu partout, même sans ICO.

On peut par exemple se pencher sur le cas de l’entreprise Theranos, qui prétendait avoir développé une technologie révolutionnaire de tests sanguins. Grâce à des effets d’annonces et nombreux éloges des médias elle lève rapidement 700 millions de dollars d’investissement.

En 2015 elle est valorisée à plus de 9 milliards de dollars, et un an plus tard, le voile est levé sur la supercherie et l’entreprise ferme et licencie ses salariés.

La réalité ne correspondait pas à la “technologie” imaginaire qui avait été présenté aux investisseurs. En 2018, ses fondateurs sont arrêtés pour fraude et la société dissoute. Ils passeront cet été devant la justice et risquent jusqu’à 20 ans de prison.

On peut espérer, mais personne ne sait si on verra un jour une vague de projets ICO se faisant poursuivre en masse devant les tribunaux, et personne ne sait non plus quel sera la prochaine vague de brigandages à base d’acronyme à la mode, mais ce n’est pas le sujet de ce billet. Car l’important aujourd’hui c’est de mieux comprendre ces jeux de miroirs, grâce à l’expérience tragique de ceux qui ont beaucoup misé et beaucoup perdu, et ne pas faire pareil à l’avenir.

Pense-bête

Alors en reprenant les exemples abordés ci-dessus, voici donc dix questions à se poser lors de la prochaine mode de duperies, quelle que soit leur appellation du moment. Cette liste n’est pas exhaustive, mais elle devrait permettre de démêler un peu les grosses ficelles, et se protéger des charlatans.

1) Est-ce que c’est (presque) trop beau pour être vrai?

2) Est-ce que les projections de profits ne reposent sur rien de tangible, mais plutôt sur des parallèles avec d’autres projets, par exemple Bitcoin?

3) En général, est-ce que le seul argument stable est Bitcoin?

4) Est-ce que je ne comprends rien aux explications, au vocabulaire, ou aux concepts techno utilisés?

5) Est-ce que je serais bien incapable de l’expliquer avec mes mots?

6) Est-ce que j’ai tendance à faire plus confiance à ce projet depuis que j’y ai vu plusieurs logos et/ou noms prestigieux?

7) Est-ce que je ne comprends pas vraiment de quoi il s’agit mais je suppose que c’est bien parce que “tout le monde en parle”?

8) Est-ce que je fais mes courses uniquement en fonctions des célébrités qui font la promotion de produits de marques que je n’achèterais pas autrement?

9) Est-ce que je ne compterais investir dans le projet que parce que d’autres viendront après moi et me permettront de faire une plus-value à leur dépens?

10) Est-ce que le vendeur et/ou les médias me répètent qu’il faut me dépêcher de sauter sur l’occasion avant qu’il ne soit trop tard (même si je n’y comprends toujours rien)?

Si vous avez répondu “oui” à au moins une de ces questions, il est temps de remettre votre portefeuille dans votre poche, respirer profondément, et prendre le temps de regarder les choses en face: vous étiez en train de vous lancer à pieds joints dans un projet nébuleux que vous devriez éviter.